Telnet 用在哪:深入解析老牌網路協定在現代的實際應用與替代方案

Table of Contents

Telnet 用在哪:深入解析老牌網路協定在現代的實際應用與替代方案

「欸?Telnet 是什麼?這東西還有人用嗎?」最近在跟一些比較年輕的 IT 新鮮人聊天時,聽到他們這樣問,我心裡其實蠻驚訝的。畢竟 Telnet 這個協定,對我這個網路界的老鳥來說,簡直就像是吃飯的工具一樣,再熟悉不過了。不過,仔細想想,現今的網路環境變化太快了,新技術層出不窮,像 Telnet 這種「古老」的協定,確實很容易被新一代的工程師所忽略。所以,今天我就來好好跟大家聊聊,Telnet 究竟用在哪裡,以及它在現今這個網路世界裡,還有哪些值得一提的價值,又有哪些更安全、更先進的替代方案。

簡單來說,Telnet 是最早出現的網路應用協定之一,它允許使用者透過網路,遠端連接到另一台電腦,並執行指令。想像一下,你坐在辦公室的電腦前,卻能遠遠地操控放在機房裡的伺服器,這就是 Telnet 最基本的功能。它就像是一條連結你和遠端主機的「文字對話頻道」,你輸入指令,主機執行,然後把結果回傳給你,一切都是透過文字進行,非常直接。

Telnet 的核心功能與原理

Telnet 協定運行在 TCP/IP 協定的基礎上,預設使用 TCP 連接埠 23。它的運作模式非常簡單:

- 建立連線: 客戶端(你的電腦)發起一個 TCP 連線到伺服端(遠端主機)的 23 號連接埠。

- 身分驗證: 伺服端可能會要求你輸入使用者名稱和密碼,以驗證你的身分。

- 指令傳輸: 一旦驗證成功,你就可以開始在客戶端輸入文字指令,這些指令會被傳送到伺服端執行。

- 結果回傳: 伺服端執行完畢後,會將結果以文字的形式回傳到你的客戶端顯示。

- 斷開連線: 當你完成操作或需要結束時,可以發送指令斷開連線。

這種基於文字的互動模式,在早期網路資源有限、圖形介面還未普及的時代,可說是極具革命性的。它讓管理員能夠遠端維護伺服器,進行系統設定、檔案傳輸、軟體安裝等工作,大大提升了 IT 管理的效率。

Telnet 在現代網路環境中的實際應用場景

雖然 Telnet 的安全性問題一直為人詬病,但它並沒有完全消失在網路世界中。時至今日,在一些特定的情境下,Telnet 依然能派上用場,尤其是在需要快速、直接的除錯或測試時。

1. 網路設備的初始設定與管理

許多網路設備,例如路由器、交換器、防火牆等,在出廠時可能需要進行初始設定。在這些設備還未完全配置好網路介面,無法使用更現代的 SSH 等安全協定進行管理時,Telnet 往往是唯一可用的遠端存取方式。工程師可以透過 Telnet 連接設備,進行基本的網路參數設定、韌體更新,或是進行初步的連線測試。

例如,當你拿到一台新的企業級交換器,需要設定它的 IP 位址、VLAN、管理帳號密碼等,如果它還沒有啟用 SSH,那麼 Telnet 就可能是你的第一步。你可以透過 console 線直連,或者在有簡單網路連通後,用 Telnet 登入進去進行基本設定,待設定完成後,再啟用更安全的 SSH。

2. 測試網路服務的連通性

Telnet 是一個非常實用的工具,用來快速測試特定連接埠(port)是否開放以及服務是否在運行。這對於網路工程師或開發人員來說,是一個非常簡單直接的方法。

假設你想要檢查一台 Web 伺服器(預設 port 80 或 443)或郵件伺服器(預設 port 25)的狀態,你可以開啟你的終端機,輸入類似以下的指令:

telnet example.com 80

如果連線成功,你通常會看到一些伺服器回應的訊息,或者一個空白提示符,表示 port 80 是開放的。如果連線失敗,則可能表示防火牆阻擋、伺服器未運行,或是 IP 位址錯誤。這比使用更複雜的工具,來得快速且直觀。對於開發者來說,這也是測試 API 服務是否正常啟動的一種簡易方式。

3. 除錯與診斷

在某些老舊的系統或嵌入式裝置上,可能只支援 Telnet 協定。在這種情況下,為了進行必要的診斷和除錯,Telnet 就成了唯一的選擇。例如,某些工業控制系統、舊型網路攝影機,或是特定的嵌入式系統,可能仍然依賴 Telnet 來傳輸診斷訊息或執行特定的除錯指令。

我曾經遇過一個狀況,一個負責監控的老舊 PLC(可程式化邏輯控制器)設備,它的通訊介面只支援 Telnet。當時系統出現了異常,我們必須透過 Telnet 連接進去,才能讀取到它的錯誤日誌,進而找到問題所在。雖然過程需要格外小心,但當時確實是別無選擇。

4. 學習與了解網路協定

對於正在學習網路基礎知識的學生或初學者來說,Telnet 是一個非常好的入門工具,可以幫助他們理解 TCP/IP 的運作、連接埠的概念,以及客戶端/伺服端的互動模式。透過實際操作 Telnet,可以更具象化地感受網路通訊的過程。

親自動手用 Telnet 連接一些公開的服務(例如某些 ISP 提供的 SMTP 伺服器,但請注意,很多已經不再開放匿名 Telnet 存取),可以讓你更深刻地體會指令的傳遞和回應。這有助於建立對網路協定更直觀的理解。

Telnet 的主要缺點:安全性危機

儘管 Telnet 在上述場景中仍有其用武之地,但我們必須嚴肅面對它最為人詬病的缺點:安全性極差。

Telnet 的最大問題在於,它在傳輸過程中,所有資料都是以明文方式進行,包括你輸入的使用者名稱、密碼,以及你在遠端主機上執行的所有指令和輸出的內容。這意味著,任何位於你和遠端主機之間的網路節點(例如路由器、交換機,甚至是惡意人士設置的竊聽設備),只要能夠攔截到這些封包,就能輕易地讀取到所有的敏感資訊。

試想一下,如果你透過 Telnet 傳送了管理伺服器的密碼,而這個密碼不幸被駭客截獲,那麼你的伺服器、甚至整個網路都將面臨嚴重的安全威脅。這也是為什麼在現代的網路環境中,Telnet 已經越來越少被推薦用於需要安全性的操作。

現代的 Telnet 替代方案:SSH 才是王道

正因為 Telnet 的安全性問題,一種更為安全、更強大的遠端連線協定應運而生,那就是 SSH (Secure Shell)。

SSH 協定透過加密技術,確保了你和遠端主機之間的所有通訊都是加密的。這意味著,即使有人能夠攔截到傳輸的資料,也無法讀取到其中的內容,大大提高了資料的安全性。

SSH 的主要優勢包括:

- 資料加密: 所有傳輸的資料,包括身份驗證資訊和命令,都會被加密,防止竊聽。

- 身份驗證: 除了密碼驗證,SSH 還支援更安全的金鑰驗證方式,大大增強了帳號的安全性。

- 完整性保證: SSH 能夠確保傳輸的資料在過程中不被篡改。

- 埠轉送 (Port Forwarding): SSH 允許你安全地建立加密的通道,來傳輸其他不安全的網路服務流量,例如將 Telnet 的流量透過 SSH 加密通道進行傳輸(稱為 SSH Tunneling)。

在絕大多數情況下,當你需要遠端登入和管理伺服器、路由器、交換器等網路設備時,都應該優先選擇 SSH。它預設使用 TCP 連接埠 22,並且是現代伺服器作業系統和網路設備上的標準配置。

Telnet 在特定情境下的「謹慎」使用

儘管有 SSH,但在某些非常特定的、低風險的環境下,Telnet 仍然可能被「謹慎」使用。這些情境通常包含以下幾個特點:

- 信任的內部網路: 在一個完全由你控制、且高度安全的內部網路環境中,並且你確信沒有任何外部威脅能夠滲透進來,或許可以考慮使用 Telnet。但即使如此,風險依然存在。

- 臨時的、非敏感操作: 例如,僅僅是 ping 一個遠端主機,或是檢查一個非敏感服務的連接埠狀態,而過程中不涉及任何身份驗證資訊。

- 除錯或診斷: 如前所述,當目標設備僅支援 Telnet,且是為了緊急的除錯或診斷目的,並且操作人員對風險有充分認知時。

- 學習目的: 在實驗室環境或個人學習時,用於理解網路協定的基本運作。

我強烈建議,除非你清楚自己在做什麼,並且完全理解其中的安全風險,否則絕對不要在生產環境中使用 Telnet 來傳輸任何敏感資訊,尤其是使用者名稱和密碼。

如何判斷何時應使用 Telnet (或其替代方案)

對於 IT 從業人員來說,判斷何時該使用 Telnet,或是更安全的替代方案,是一項重要的技能。這裡提供一個簡單的決策流程:

1. 你的目標是什麼?

- 遠端管理伺服器/網路設備: 優先考慮 SSH。

- 測試連接埠開放與服務運行: Telnet 可以作為一個快速的初步測試工具,但更全面的測試建議使用 `nmap` 或 `netcat` (nc) 等工具,其中 `nc` 也可以進行簡單的 TCP/UDP 連接測試,且相較於 Telnet 更加靈活。

- 與嵌入式設備互動: 檢查設備支援哪些協定。如果只支援 Telnet,則需評估風險,並盡快升級或更換設備。

- 網路協定學習: Telnet 是可以使用的,但在安全環境下進行。

2. 網路環境是否安全?

- 公共網路 (Wi-Fi、飯店網路等): 絕對不要使用 Telnet。

- 公司內部網路: 評估內部安全等級。如果內部網路也可能受到攻擊,則應避免使用 Telnet。

- 個人專屬網路: 雖然風險較低,但仍需謹慎。

3. 是否涉及敏感資訊?

- 任何需要輸入帳號密碼的操作: 絕對不要使用 Telnet。

- 傳輸的資料是否包含敏感內容: 避免使用 Telnet。

總之,在絕大多數現代 IT 管理中,SSH 都是 Telnet 的首選替代品。Telnet 頂多只能在非常特定的、低風險的除錯或測試場景下,作為一個輔助工具,並且必須以極高的警惕性來使用。

常見相關問題解答

Q1:Telnet 的預設連接埠是多少?

Telnet 的預設 TCP 連接埠是 **23**。這意味著,當你嘗試透過 Telnet 連線到一個遠端主機時,你的客戶端會嘗試連接到該主機的 23 號連接埠。如果你要連接的服務使用其他連接埠,你需要在 Telnet 指令中指定,例如 `telnet server.example.com 8080`。

Q2:如何使用 Telnet 檢查一個網站在 port 80 是否運行?

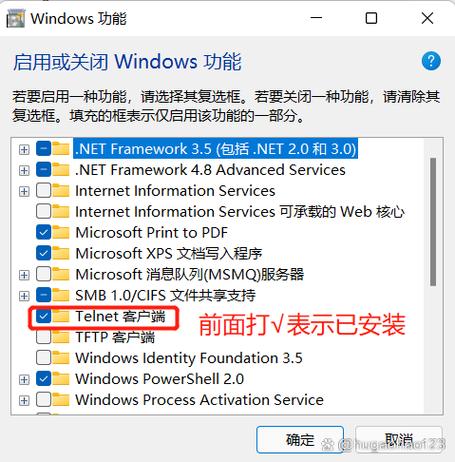

你可以開啟你電腦的命令提示字元 (Windows) 或終端機 (macOS/Linux),輸入以下指令:

telnet www.example.com 80

如果連線成功,你會看到類似 `Connected to www.example.com.` 的訊息,然後可能出現一個空白提示符,或者一些伺服器回應的資訊。這表示 port 80 是開放的,並且伺服器在運行。如果連線失敗,則會顯示 `Connection refused`、`Connection timed out` 等錯誤訊息,這可能表示伺服器未運行,或是有防火牆阻擋了連線。

Q3:SSH 和 Telnet 的主要區別是什麼?

SSH (Secure Shell) 和 Telnet 的核心區別在於安全性。Telnet 傳輸的資料是明文的,容易被竊聽和攔截。而 SSH 則使用加密技術,確保所有通訊內容(包括登入憑證和傳輸的數據)都是加密的,大大提高了安全性。此外,SSH 還支援更進階的身份驗證方式,如金鑰對驗證,並且能提供端口轉發等功能。因此,在需要安全遠端存取的場景下,SSH 是 Telnet 的標準替代品。

Q4:我是否應該在我的伺服器上啟用 Telnet?

強烈不建議在你的伺服器上啟用 Telnet,特別是如果你的伺服器是面向網際網路的,或者上面運行著任何敏感的應用程式。Telnet 的安全性問題極為嚴重,啟用它就像在你的伺服器大門口掛上「請入內竊取資料」的牌子。如果你確實需要在某些特定且受控的環境下使用 Telnet,請務必確保其訪問受到嚴格的防火牆規則限制,並且僅在絕對必要時啟用,操作完成後立即關閉。

Q5:有沒有比 Telnet 更輕量的網路連線測試工具?

有的。除了前面提到的 `nc` (netcat) 之外,`curl` 也是一個非常強大的工具,不僅可以用來測試 HTTP/HTTPS 連線,還可以進行其他協議的測試。對於僅僅想快速檢查連接埠是否開放,`nmap -p 端口號 服務器IP` 也是一個不錯的選擇。這些工具在功能性和安全性上都優於 Telnet。

總而言之,Telnet 作為一個歷史悠久的網路協定,雖然在現代已經不再是首選的安全通訊方式,但在特定的、低風險的測試和診斷場景中,它依然能展現其價值。然而,更重要的是,我們必須清楚認識到它的安全隱患,並積極採用 SSH 等更安全的替代方案,才能在複雜多變的網路世界中,確保我們系統和資料的安全。