soc是什麼 資安:深入解析資安營運中心的運作、重要性與職責

Table of Contents

soc是什麼 資安?深入解析資安營運中心的運作、重要性與職責

在當今數位化時代,企業面臨的資安威脅日益複雜且頻繁。從勒索軟體、資料外洩到進階持續性威脅(APT),傳統的資安防護措施已不足以應對。這時,一個名為「SOC」的概念應運而生,並在資安防禦體系中扮演著核心角色。那麼,到底SOC是什麼?它在資安領域中又肩負著怎樣的使命呢?本文將為您詳細解答。

什麼是SOC?資安領域的「指揮中心」

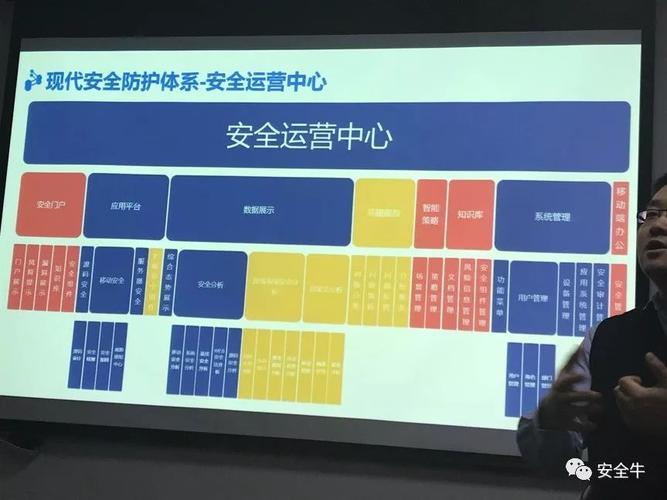

SOC是Security Operations Center的縮寫,中文通常翻譯為「資安營運中心」或「安全維運中心」。您可以將其想像成企業資安防禦的「神經中樞」或「指揮中心」。它是一個集中化的單位,由專業的資安分析師、工程師和相關人員組成,並配備一系列先進的資安技術和工具,其核心職責是:

- 持續監控: 24小時不間斷地監控企業的資訊系統、網路、伺服器、應用程式和終端裝置等,收集並分析大量的日誌和事件資料。

- 偵測威脅: 運用各種技術和經驗,從海量資料中識別出潛在的資安威脅、異常行為和攻擊跡象。

- 回應事件: 一旦偵測到資安事件,迅速啟動應變計畫,遏制威脅擴散,進行損害控制,並執行復原措施。

- 預防攻擊: 透過威脅情資分析和漏洞管理,主動提升資安防護能力,降低未來被攻擊的風險。

簡而言之,SOC的目標是確保企業能夠在最短時間內發現、分析和處理資安事件,將潛在的損害降到最低,並不斷強化整體資安態勢。

為何企業需要SOC?面對資安挑戰的必然選擇

過去,許多企業可能僅依靠防火牆、防毒軟體等單點防禦來應對資安威脅。然而,隨著資安威脅的演進,這種被動式的防禦方式已然力不從心。建立或委託SOC已成為現代企業資安策略中不可或缺的一環,原因如下:

- 資安威脅日益複雜化: 駭客攻擊手法不斷創新,包括零日攻擊、無檔案惡意軟體、供應鏈攻擊、社交工程等,單純的防禦產品難以有效識別和阻擋。

- 攻擊頻率與強度增加: 企業每天面臨成千上萬的潛在攻擊,資安團隊需要高效地篩選和回應這些警報。

- 內部環境日趨複雜: 雲端應用、物聯網(IoT)、行動裝置的普及,使得企業的攻擊面不斷擴大,資安風險點增多。

- 法規遵循與合規要求: 越來越多的行業法規(如GDPR、PCI DSS、HIPAA等)要求企業具備完善的資安監控與事件回應能力。

- 專業人才短缺: 資安領域專業人才供不應求,企業難以獨立組建強大的資安團隊。SOC能集中化管理,提升資安分析效率。

- 降低資安事件的損失: 快速偵測和回應能有效縮短攻擊者的「駐留時間」(Dwell Time),減少資料外洩、系統停擺等造成的巨大經濟和聲譽損失。

「沒有SOC,企業就像是坐在一個沒有警報系統、沒有消防隊的房子裡,期待不會發生火災。」— 資安專家

SOC的核心功能與運作流程

一個高效運作的SOC,通常會涵蓋以下幾個關鍵功能與流程:

1. 威脅監控與偵測 (Threat Monitoring & Detection)

- 日誌與事件資料收集: 從防火牆、入侵偵測/防禦系統(IDS/IPS)、伺服器、網路設備、端點設備、應用程式、雲端環境等收集大量的日誌和事件資訊。

- 關聯性分析: 透過SIEM (Security Information and Event Management) 等工具,將來自不同來源的日誌資料進行聚合、正規化和關聯性分析,以便發現單一事件無法揭示的複雜攻擊模式。

- 異常行為偵測: 利用行為分析、機器學習等技術,識別出偏離正常基準線的行為,例如異常登入、大量資料傳輸等。

- 入侵偵測: 監控網路流量和系統活動,尋找已知的攻擊特徵碼或異常模式。

2. 資安事件分析與分類 (Incident Analysis & Triage)

- 當監控系統發出警報時,SOC分析師會對其進行初步篩選,區分誤報與真實威脅。

- 深入分析事件的性質、範圍、影響,判斷其嚴重等級。這通常涉及對惡意程式碼、網路流量、系統日誌等進行詳細檢查。

3. 資安事件回應與處理 (Incident Response & Remediation)

- 遏制: 迅速採取行動阻止威脅擴散,例如隔離受感染系統、阻斷惡意連線等。

- 清除: 移除惡意軟體、修復被損壞的系統,恢復正常運作。

- 復原: 確保系統和資料完全恢復,並實施長期防護措施。

- 鑑識: 對事件進行事後分析,收集證據,追溯攻擊來源和方法,以吸取教訓並改進防禦策略。

4. 威脅情資分析 (Threat Intelligence Analysis)

- SOC會利用來自內外部的威脅情資(如最新的攻擊手法、惡意IP地址、惡意域名等),更新其偵測規則和防禦策略,從被動回應轉為主動預防。

5. 漏洞管理與弱點掃描 (Vulnerability Management & Scanning)

- 定期對企業的系統和應用程式進行漏洞掃描,發現潛在的弱點,並協調相關部門進行修補,減少攻擊面。

6. 合規性與報告 (Compliance & Reporting)

- SOC負責生成資安報告,展示資安狀況、事件處理情況和合規性證明,為管理層提供決策依據。

SOC中常見的關鍵技術與工具

為了實現上述功能,SOC依賴一系列先進的技術和工具:

- SIEM (Security Information and Event Management): 資安資訊與事件管理系統。它是SOC的核心,用於收集、儲存、正規化、分析來自不同系統的日誌和事件資料,並發出警報。

- SOAR (Security Orchestration, Automation and Response): 資安協同運作、自動化與回應平台。SOAR能將重複性的資安任務自動化,並協同不同資安工具,加速事件回應流程。

- EDR/XDR (Endpoint Detection and Response / Extended Detection and Response): 端點偵測與回應 / 擴展式偵測與回應。用於監控和保護終端裝置(如電腦、伺服器),提供更細緻的威脅偵測和回應能力。

- IDS/IPS (Intrusion Detection/Prevention Systems): 入侵偵測/防禦系統。用於監控網路流量,識別並阻擋惡意活動。

- Threat Intelligence Platform (TIP): 威脅情資平台。整合並分析來自多個來源的威脅情資,為資安分析師提供最新的威脅情報。

- Vulnerability Scanners: 漏洞掃描工具。用於自動化識別系統和應用程式中的安全漏洞。

- Firewalls & WAF (Web Application Firewall): 防火牆與網站應用程式防火牆。提供基礎的網路邊界防護。

- Case Management System: 事件管理系統。用於記錄、追蹤和管理資安事件處理的整個生命週期。

SOC團隊的組成與角色分工

一個典型的SOC團隊由多個角色組成,各司其職,共同確保資安營運中心的有效運作:

- SOC分析師 (SOC Analyst):

- 第一線分析師 (Tier 1): 主要負責監控警報,進行初步篩選、分類和分析,識別誤報,並將真實事件升級給第二線分析師。

- 第二線分析師 (Tier 2): 處理由第一線升級的複雜事件,進行更深入的調查、分析惡意程式碼、分析網路流量和日誌,並協調事件回應。

- 第三線分析師 (Tier 3) / 威脅獵人 (Threat Hunter): 通常是資深專家,負責主動尋找隱藏在網路中的未知威脅(Threat Hunting),開發新的偵測規則,進行資安鑑識。

- 資安工程師 (Security Engineer): 負責SOC工具的部署、配置、維護和優化,例如SIEM、SOAR平台的管理與規則編寫。

- 事件回應者 (Incident Responder): 專門負責資安事件發生後的現場指揮、遏制、清除和復原工作。

- SOC經理 (SOC Manager): 負責整個SOC團隊的運營管理、策略制定、人員培訓和與高層的溝通協調。

SOC的部署模式:自建 vs. 委外 vs. 混合

企業可以根據自身的規模、資源和需求,選擇不同的SOC部署模式:

- 自建SOC (In-house SOC): 企業自行建立、營運和管理SOC。

- 優點: 對資安有完全的掌控權,能更深入了解內部業務需求,數據不出門。

- 挑戰: 成本高昂(人力、技術、設備),需要大量專業人才,24/7運營困難,需要持續投入。

- 委外SOC / MSSP (Managed Security Service Provider): 將SOC功能委託給專業的資安服務提供商。

- 優點: 成本較低,無需自行建立團隊和基礎設施,可獲得專業的資安人才和服務,通常能提供24/7監控。

- 挑戰: 對服務提供商的依賴性較高,可能無法完全貼合企業內部細節,數據共享的考量。

- 混合SOC (Hybrid SOC): 結合自建與委外模式。例如,企業內部負責第一線監控和部分事件回應,而將複雜的威脅分析或24/7監控交由外部MSSP處理。

- 優點: 兼顧成本效益與內部掌控,靈活度高。

- 挑戰: 需要良好的內外部協作與流程整合。

結論:SOC是現代企業資安防線的基石

綜合來看,SOC是什麼?它不僅僅是一堆資安工具的集合,更是一個由專業團隊、先進技術和嚴謹流程所構成的資安防禦體系核心。在當今瞬息萬變的資安威脅環境中,擁有一個高效運作的資安營運中心,對於任何規模的企業來說,都是提升資安韌性、保護核心資產、確保業務連續性以及遵守法規的關鍵投資。它讓企業從被動應對走向主動防禦,為數位資產築起堅不可摧的堡壘。

常見問題(FAQ)

1. 為何企業需要SOC,而不是單純依賴防毒軟體或防火牆?

單純的防毒軟體和防火牆僅提供點對點的基礎防護。SOC則提供24/7的綜合監控、資安事件分析、主動威脅偵測與回應能力。現代資安威脅複雜多變,攻擊者會利用多種手法繞過單一防護。SOC能將來自不同防護層的資安數據關聯分析,識別出更深層的、複合性的攻擊行為,並協調快速回應,這遠超單一防護產品的能力範圍。

2. SOC和IT維運中心(NOC/ITOC)有何不同?

雖然SOC和IT維運中心(Network Operations Center, NOC 或 IT Operations Center, ITOC)都涉及監控和管理,但它們的側重點不同:

- IT維運中心(NOC/ITOC): 關注資訊系統和網路的可用性、性能和穩定性,確保業務服務正常運行。例如,監控伺服器是否宕機、網路是否擁塞。

- 資安營運中心(SOC): 專注於資訊系統的安全性,偵測、分析和回應資安威脅與攻擊,保護企業資產不被洩漏、破壞或濫用。

兩者雖有交集,但目標和專業領域不同,通常是獨立運作但需要緊密協作的。

3. 如何評估我的企業是否需要自建SOC還是委外給MSSP?

評估的關鍵因素包括:

- 預算: 自建SOC投入巨大,包括硬體、軟體、人才薪資等;委外則按服務付費。

- 資安成熟度與內部資源: 企業內部是否有足夠的資安專業人才、技術基礎和管理經驗來運營一個24/7的SOC。

- 法規與合規要求: 某些行業或地區的法規可能對數據儲存、處理地點有特定要求。

- 核心業務: 資安是否為企業的核心競爭力之一。如果資安風險極高且數據敏感,自建可能更合適。

對於大多數中小型企業或資安團隊人力有限的企業,委外給MSSP通常是更具成本效益和效率的選擇。大型企業或對資安有極高掌控需求的企業則可考慮自建或混合模式。

4. SOC如何應對新型態的資安威脅,例如零日攻擊?

應對新型態威脅(如零日攻擊,即尚未公開的漏洞被利用的攻擊)是SOC的重大挑戰。SOC主要透過以下方式:

- 威脅情資分析: 持續訂閱和分析最新的威脅情資,提前了解潛在的攻擊手法和攻擊者工具。

- 行為分析與機器學習: 不依賴已知的特徵碼,而是透過分析系統和網路的異常行為來偵測潛在威脅,即使是新型攻擊也可能留下行為上的痕跡。

- 威脅獵捕 (Threat Hunting): 資深分析師會主動在系統中尋找未被自動化工具發現的潛在威脅,這是一種更積極主動的偵測方式。

- 事件回應與鑑識: 即使被攻擊成功,SOC也能快速遏制、清除並進行詳細的鑑識,理解攻擊路徑,從而強化未來的防禦能力。